【kèo uae】9 vụ tấn công ransomware lớn nhất lịch sử nhân loại

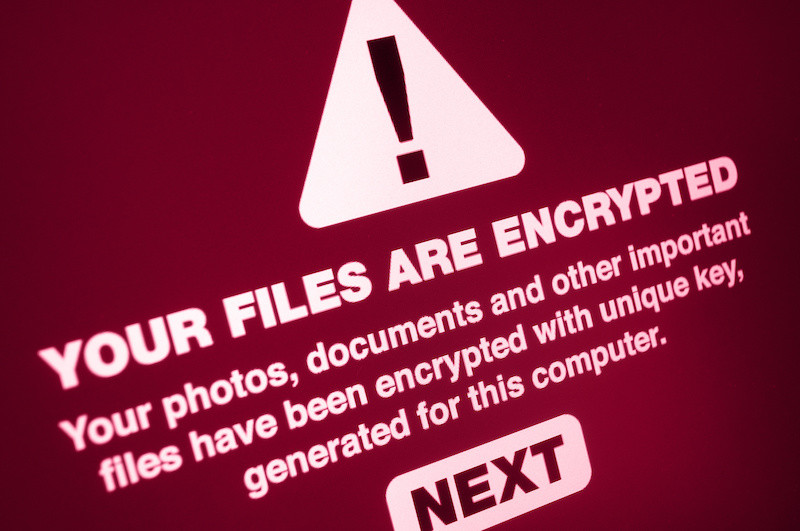

Khi nhìn lại lịch sử phát triển của mã độc tống tiền,ụtấncôngransomwarelớnnhấtlịchsửnhânloạkèo uae cuộc tấn công ransomware đầu tiên trên thế giới chỉ là "trò trẻ con" so với ngày nay. Đó là vào năm 1989, khi hàng nghìn người tham dự hội nghị AIDS của Tổ chức Y tế Thế giới (WH) trở về nhà và tìm thấy đĩa mềm trong hộp thư của họ được cho chứa một bảng câu hỏi về khả năng nhiễm HIV. Tuy nhiên, thực tế các đĩa chứa chương trình được thiết kế để mã hóa các tập tin máy tính. Nếu muốn khôi phục, họ phải gửi 189 USD đến một hộp thư bưu điện của Panama.

Sau hơn 30 năm, mã độc tống tiền tinh vi hơn rất nhiều nhờ vào sự phổ biến của Internet, sự chuyển dịch sang thế giới số cũng như sự ra đời của tiền mã hóa. Hệ quả là số lượng nạn nhân, số tiền chuộc và tác động của tấn công mã độc tống tiền đều tăng vọt.

Những thiệt hại mà các công ty phải gánh chịu do các cuộc tấn công ransomware cũng gia tăng. Hãng bảo mật Cybersecurity Ventures dự đoán những nạn nhân của mã độc tống tiền sẽ thiệt hại 265 tỷ USD vào năm 2031. Bên cạnh mất mát tiền bạc, nạn nhân còn phải đối mặt với thời gian ngừng kinh doanh, tổn thất danh tiếng và sụt giảm niềm tin của khách hàng. Ngoài ra, có cả những cá nhân và hệ thống khác gián tiếp bị ảnh hưởng dù không phải mục tiêu của tội phạm.

Dưới đây là 9 cuộc tấn công ransomware có tác động mạnh nhất từ trước đến nay, theo thống kê của trang tin bảo mật TechTarget.

1. Colonial Pipeline

Loại ransomware: DarkSide RaaS

Thủ phạm: DarkSide

Thời gian: 7/5/2021

Thiệt hại: 4.4 triệu USD

Vụ tấn công công ty đường ống lớn nhất nước Mỹ - Colonial Pipeline - là một trong những vụ tấn công ransomware nổi tiếng nhất do tác động của nó đến cuộc sống hàng ngày của người Mỹ. Những người sống ở các bang Đông Nam đột nhiên phải đối mặt với tình trạng thiếu nguồn cung cấp khí đốt.

Colonial Pipeline, chủ sở hữu hệ thống đường ống dẫn nhiên liệu từ Texas đến Đông Nam, hứng chịu một cuộc tấn công ransomware vào các hệ thống máy tính quản lý đường ống. Nhóm DarkSide đã truy cập vào hệ thống thông qua thông tin đăng nhập một VPN cũ bị rò rỉ. Dù đã trả 4,4 triệu USD tiền chuộc chỉ vài giờ sau khi bị tấn công, công ty phải vật lộn để khôi phục hoàn toàn hoạt động trong nhiều ngày.

Các quan chức liên bang và tiểu bang đã ban bố tình trạng khẩn cấp để đảm bảo nhiên liệu có thể tiếp cận khu vực bị ảnh hưởng và hạn chế thiệt hại. Cuộc tấn công cũng dẫn đến việc Tổng thống Joe Biden ban hành sắc lệnh hành pháp vào ngày 12/5/2021 nhằm cải thiện tình hình an ninh mạng của cả nước.

Gần một tháng sau, Bộ Tư pháp Mỹ tuyên bố họ đã tịch thu 2,3 triệu USD trong số 4,4 triệu USD mà Colonial Pipeline trả bằng Bitcoin.

2. Costa Rica

Loại ransomware: Conti

Thủ phạm: Conti

Thời gian: 17/4/2022

Thiệt hại: 30 triệu USD/ngày

Băng đảng ransomware Conti đã phát động một cuộc tấn công kéo dài hàng tháng chống lại các tổ chức chính phủ của Costa Rica. Bộ Tài chính Costa Rica là nạn nhân đầu tiên sau khi thủ phạm dùng thông tin đăng nhập bị rò rỉ để cài đặt phần mềm độc hại trên hệ thống. Sau đó, Bộ Khoa học, Đổi mới, Công nghệ và Viễn thông, cùng Bộ Lao động và An sinh xã hội cũng chung số phận.

Chính phủ Costa Rica buộc phải đóng cửa nhiều hệ thống, dẫn đến các khoản thanh toán của chính phủ bị trì hoãn, giao thương đình trệ và các dịch vụ bị hạn chế.

Trong tuần đầu tiên, cựu Tổng thống Carlos Alvarado đã từ chối trả khoản tiền chuộc 10 triệu USD. Băng đảng Conti đã rò rỉ gần như tất cả 672 GB dữ liệu đánh cắp trong các cuộc tấn công. Phải mất nhiều tháng để các hệ thống được khôi phục.

3. Impresa

Loại ransomware: Lapsus$

Thủ phạm: Lapsus$

Thời gian: 1/1/2022

Tổn thất: Không được báo cáo

Nhóm tin tặc Lapsus$ đã phát động một trong những cuộc tấn công ransomware khét tiếng nhất thế giới nhằm vào Impresa, tập đoàn truyền thông lớn nhất Bồ Đào Nha. Cuộc tấn công đã đánh sập tất cả các trang web, báo tuần và các kênh truyền hình của tập đoàn. Những kẻ tấn công cũng giành quyền kiểm soát tài khoản Twitter và tuyên bố có quyền truy cập tài khoản AWS của công ty. Theo truyền thông, Impresa xác nhận bị tấn công nhưng cho biết không có yêu cầu tiền chuộc nào được đưa ra.

Lapsus$, trước đó đã tấn công Bộ Y tế Brazil vào cuối năm 2021, đăng một tin nhắn đòi tiền chuộc đe dọa tiết lộ dữ liệu của công ty. Chính quyền Bồ Đào Nha đây là cuộc tấn công mạng lớn nhất trong lịch sử nước này.

4. JBS USA

Loại ransomware: REvil RaaS

Thủ phạm: Revil

Thời gian: 30/5/2021

Tổn thất: 11 triệu USD

Nhà sản xuất thịt bò JBS USA đã trả 11 triệu USD tiền chuộc bằng Bitcoin sau khi phải ngừng hoạt động do bị tấn công. Ban đầu, đội ngũ công nghệ phát hiện vấn đề với một số máy chủ và ngay sau đó, công ty nhận được tin nhắn yêu cầu tiền chuộc. Các hoạt động đã được khôi phục trong vòng vài ngày nhưng chỉ sau khi JBS thực hiện khoản thanh toán khổng lồ.

5. Kronos

Loại ransomware: Không được báo cáo

Thủ phạm: Không được báo cáo

Ngày: 11/12/2021

Tổn thất: Ngoài khoản thanh toán tiền chuộc được báo cáo, vào năm 2023, Kronos đã trả 6 triệu USD để giải quyết một vụ kiện tập thể từ các khách hàng, những người cáo buộc công ty không làm đủ để bảo vệ hệ thống của mình.

Nhà sản xuất phần mềm quản lý nhân sự Ultimate Kronos đang kinh doanh tại hơn 100 quốc gia đã bị tấn công đòi tiền chuộc vào cuối năm 2021. Vụ việc ảnh hưởng đến khách hàng trên toàn cầu, tạo ra hiệu ứng gợn sóng kéo dài nhiều năm và phơi bày một vụ xâm phạm trước đó.

Kronos phát hiện ra ransomware vào ngày 11/12/2021, nhưng rồi xác định những kẻ tấn công trước đó đã xâm phạm đám mây của công ty và đánh cắp dữ liệu. Cuộc tấn công làm lộ dữ liệu nhân viên của nhiều khách hàng doanh nghiệp. Kết quả là việc trả lương cho nhân viên của những khách hàng này bị gián đoạn, chậm trễ và sai sót.

Cuộc tấn công Kronos đặt ra câu hỏi về trách nhiệm giải trình của nhà cung cấp và nhấn mạnh tầm quan trọng của quản lý rủi ro của bên thứ ba vì các tổ chức nhận ra rằng các cuộc tấn công vào các đối tác kinh doanh của họ cũng có thể ảnh hưởng đến mình.

6. Maersk

Loại ransomware: NotPetya

Thủ phạm: Chưa rõ

Ngày: 27/6/2017

Thiệt hại: Khoảng 300 triệu USD

Gã khổng lồ vận tải biển A.P. Moller-Maersk của Đan Mạch đã chịu thiệt hại khoảng 300 triệu USD sau khi bị tấn công bằng mã độc tống tiền NotPetya. Phần mềm độc hại khai thác lỗ hổng EternalBlue Windows và lây lan qua một cửa hậu trong phần mềm tài chính MeDoc khiến Maersk không thể truy cập hệ thống vận hành các cảng vận chuyển trên toàn thế giới.

Là phần mềm xóa dữ liệu, NotPetya được thiết kế để gây thiệt hại tối đa khi không chỉ mã hóa tất cả các tệp trên máy tính bị nhiễm mà còn xóa hoàn toàn hoặc viết lại chúng để chúng không thể được phục hồi - ngay cả thông qua giải mã. Maersk mất hai tuần để khôi phục hoạt động máy tính.

7. Swissport

Loại ransomware: BlackCat RaaS

Thủ phạm: BlackCat

Thời gian: 3/2/2022

Tổn thất: Gián đoạn dịch vụ hàng không; Không có dữ liệu tài chính nào được báo cáo

Tháng 2/2022, Swissport, một công ty Thụy Sĩ cung cấp dịch vụ mặt đất và xử lý hàng hóa tại sân bay, thông báo hệ thống của họ bị tấn công bằng ransomware. Tác động của sự cố không lớn, chỉ trì hoãn một số lượng nhỏ các chuyến bay trước khi Swissport khôi phục hệ thống.

Công ty cho biết họ xử lý vụ việc trong vòng 24 giờ.Tuy nhiên, nhóm tin tặc BlackCat tiết lộ chúng không chỉ mã hóa các tệp tin mà còn đánh cắp 1,6 TB dữ liệu Swissport để rao bán.

8. Travelex

Loại ransomware: REvil RaaS

Thủ phạm: REvil

Thời gian: 31/12/2019

Thiệt hại: 2,3 triệu USD

Vào thời điểm bị REvil tấn công, Travelex là công ty giao dịch ngoại hối lớn nhất thế giới. Những kẻ tấn công nhằm vào lỗ hổng trong các máy chủ Pulse Secure VPN để xâm nhập vào hệ thống của công ty và mã hóa 5 GB dữ liệu. Chúng yêu cầu 6 triệu USD tiền chuộc nhưng được thương lượng xuống còn 2,3 triệu USD.

Cuộc tấn công đã đánh sập hệ thống nội bộ của công ty trong gần hai tuần. Thiệt hại tài chính nghiêm trọng kết hợp với ngành du lịch bị đóng băng trong dịch Covid-19 cuối cùng khiến Travelex phải tiến hành tái cấu trúc và sa thải hàng nghìn nhân viên.

9. Dịch vụ Y tế quốc gia Vương quốc Anh

Loại ransomware: WannaCry

Thủ phạm: Chưa rõ

Thời gian: Có thể 2017

Thiệt hại: 100 triệu USD

Các công ty trên khắp thế giới bắt đầu cảm nhận được tác động của cuộc tấn công ransomware WannaCry vào mùa xuân năm 2017. WannaCry là mã độc tống tiền đầu tiên khai thác lỗ hổng EternalBlue trong các hệ thống Windows.

Dịch vụ Y tế quốc gia của Vương quốc Anh (NHS) là một trong những nạn nhân WannaCry nổi bật nhất, với nhiều bệnh viện, bác sĩ và nhà thuốc bị ảnh hưởng ở Anh và Scotland. Các cơ sở NHS buộc phải tạm dừng và chuyển hướng các dịch vụ y tế. Không có trường hợp tử vong nào liên quan trực tiếp đến vụ tấn công.

(Tổng hợp)

-

Sách Phật giáo: Những tác giả quen thuộc tiếp tục thu hút độc giảMỗi quốc gia đều có một vai trò quan trọng trong bản giao hưởng lớn của thời đạiỦy ban MTTQ Việt Nam Tx.Tân Uyên: Vận động nhân dân tích cực thi đua yêu nướcBắc Tân Uyên đủ tiêu chí đạt chuẩn huyện nông thôn mớiBắt nóng nghi phạm cướp tiệm vàng ở Hà Nội ngay khi vừa gây ánTổng Bí thư, Chủ tịch nước hội đàm với Bí thư Thứ nhất, Chủ tịch nước CubaSức bật mùa xuân mớiBổ sung hàng trăm điểm bán hàng hóa, hoa xuân phục vụ Tết Nguyên đánNhận định, soi kèo Macarthur FC vs Adelaide United, 15h00 ngày 6/1: 3 điểm xa nhàTăng cường ôn tập cho học sinh lớp 9

下一篇:Ngày 5/1: Giá cà phê trong nước bất ngờ giảm, giá tiêu tăng mạnh

- ·Công an Hà Nội thông tin về vụ cháy chung cư mini

- ·Tặng quà cho công nhân lao động có hoàn cảnh khó khăn

- ·Bổ sung quy hoạch phát triển 6 cụm công nghiệp trên địa bàn

- ·Phát huy sức mạnh của nhân dân, xây dựng nếp sống văn hóa

- ·Soi kèo góc Liverpool vs MU, 23h30 ngày 5/1

- ·Sư đoàn 302 dâng hương và tặng công trình thể thao tại Lộc Ninh

- ·Hội nghị Ban Chấp hành Đảng bộ huyện Bù Đăng lần thứ 33

- ·Vững vàng nơi biên cương

- ·Chứng khoán ngày 3/1: Nhóm ngân hàng và chứng khoán lao dốc, VN

- ·Kiểm tra và xử phạt các cơ sở vi phạm phòng cháy chữa cháy

- ·Lộc Ninh: Quán triệt, triển khai kế hoạch đại hội Đảng các cấp

- ·Chú trọng trợ giúp pháp lý cho hội viên Hội Phụ nữ

- ·Một gia đình ở Hà Nội liên tục bị 'khủng bố', khóa cổng không cho ra ngoài

- ·Thực hiện các giải pháp chủ động giữ gìn an ninh trật tự

- ·Chỉnh trang, loại bỏ một số khu

- ·Armenian NA President to pay official visit to Việt Nam

- ·Honda Việt Nam khuyến mại lớn trong tháng 1

- ·Kiểm tra, chấn chỉnh hoạt động kinh doanh dịch vụ văn hóa

- ·Nâng cao hiệu quả chăn nuôi, bảo đảm an toàn dịch bệnh

- ·Đầu tư trọng tâm vào 3 môn thể thao thế mạnh

- ·Thực thi pháp luật, tuyên truyền công tác bảo tồn đa dạng sinh học và bảo vệ các loài hoang dã

- ·Công an phường Đông Hòa: Tăng cường tuần tra phòng chống tội phạm về đêm

- ·Ủy ban MTTQ Việt Nam xã Lạc An: Tổ chức hiệp thương giới thiệu ứng cử trưởng ấp

- ·Bồi dưỡng nghiệp vụ công tác tổ chức xây dựng Đảng

- ·Mưa ngập, ùn tắc kéo dài trên cao tốc Phan Thiết

- ·Nỗ lực hoàn thành mục tiêu phát triển

- ·First News được Bộ Thông tin và Truyền thông tặng Bằng khen

- ·Bình Phước

- ·Sôi nổi các giải đấu thể thao ở cơ sở

- ·Phường Tân Đông Hiệp: Nỗ lực thực hiện nghị quyết phát triển kinh tế

- ·Samsung ra tai nghe không dây, không phụ thuộc điện thoại

- ·Chuyển đổi từ... tư duy

- ·Nêu cao tinh thần trách nhiệm trong thực hiện nhiệm vụ

- ·Khơi dậy niềm tin…

- ·Nhận định, soi kèo Shillong Lajong Reserve vs Nongrim Hills, 15h30 ngày 6/1: Không hề ngon ăn

- ·Xây dựng môi trường xanh, sạch, đẹp: Từ sự nỗ lực của chính quyền và người dân